[卷宗 03] 技术取证:资金盗窃

侦查方向:非法控制计算机信息系统 / 盗窃罪

# 案件性质:利用技术手段实施盗窃

1. 作案技术手段勘验 (TECHNICAL FORENSICS)

经对涉案服务器进行远程勘验与代码审计,发现该“海王SCRM”系统后端被植入了恶意代码。

核心手段: 数据包拦截与篡改 (Data Tampering)

犯罪嫌疑人利用预留的最高系统管理权限 (Admin),对平台内所有数据传输进行实时监控。当侦测到特定关键词(如“USDT”、“TRC20”等虚拟货币交易指令)时,系统自动触发拦截机制,在数据传输层篡改接收端钱包地址。

危害后果: 导致受害人误以为交易成功,实际资金被劫持流向犯罪团伙控制的洗钱账户。

2. 电子数据固定 (EVIDENCE LOGS)

侦查员已提取后台操作日志及管理员界面截图,形成完整的证据链。

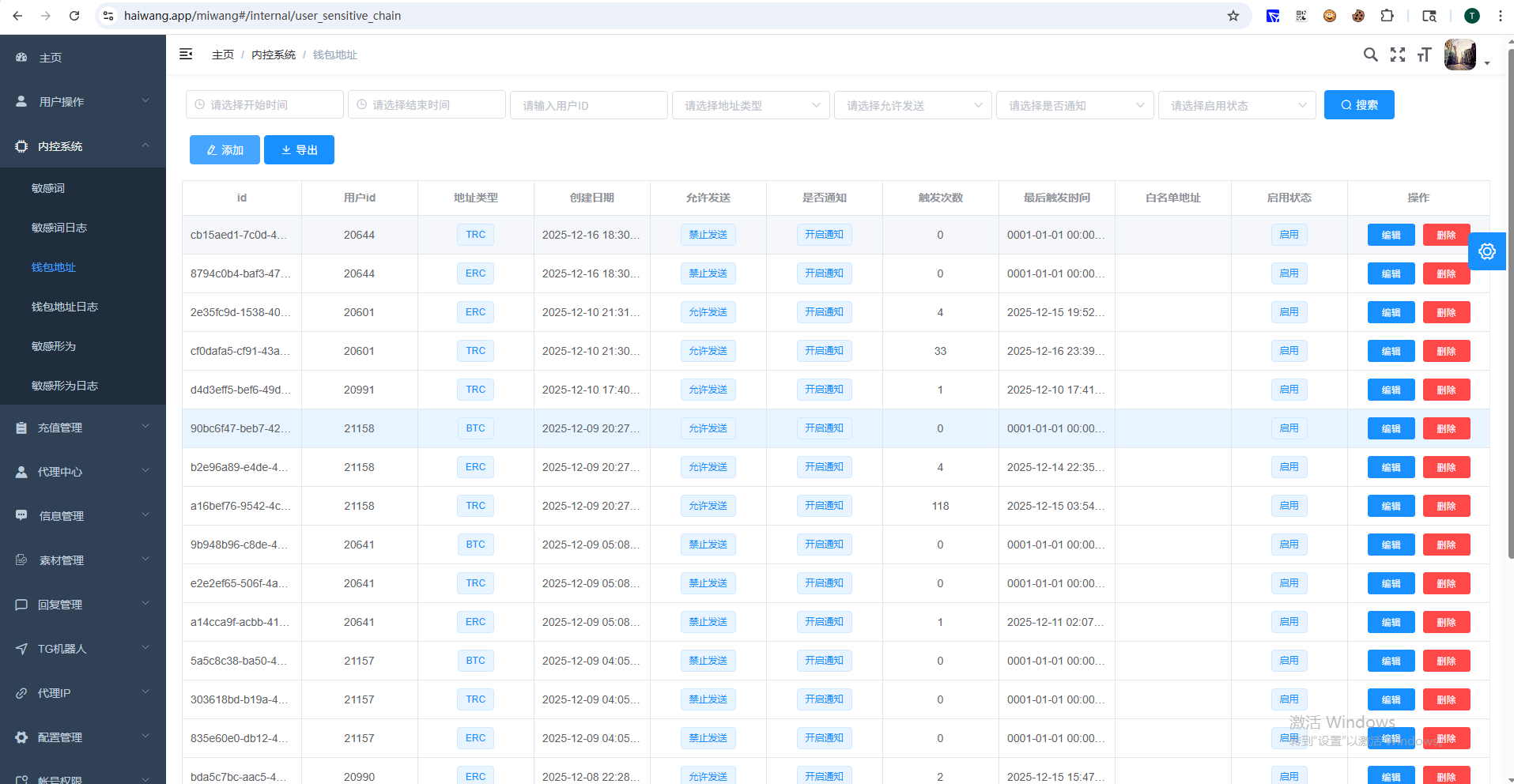

[物证 1] 后台非法控制面板

截图显示,管理员界面具备“实时会话监控”及“一键修改地址”等非法功能,证实该软件具有明显的木马特征。

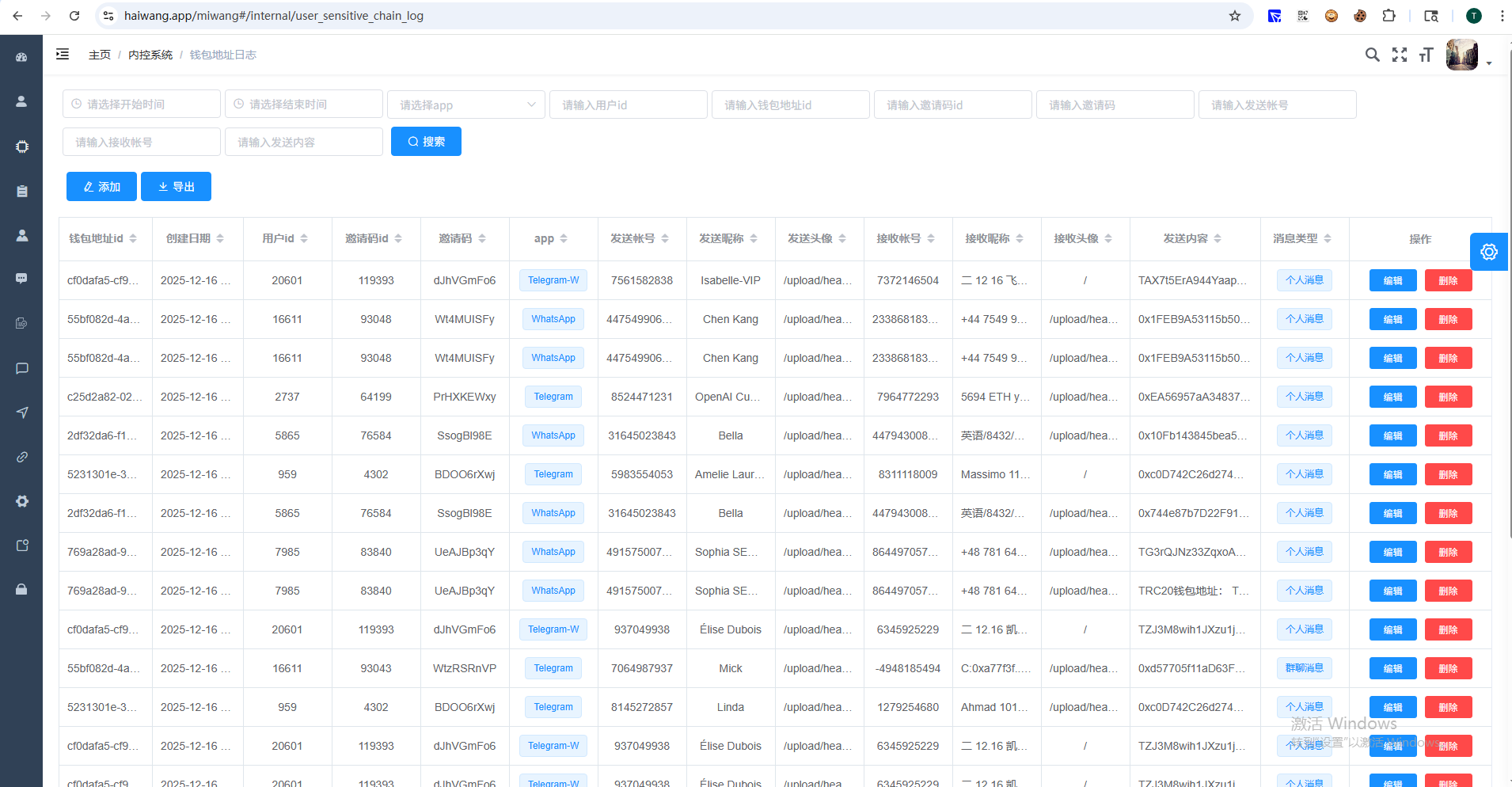

[物证 2] 交易篡改日志提取

从服务器数据库中提取的操作日志,记录了嫌疑人手动/自动篡改用户交易指令的详细时间、IP地址及目标钱包。